Honeynet là hệ thống bẫy ảo nhằm phát hiện các cuộc tấn công và hành vi của hacker. Bài viết dưới dây, sẽ giúp bạn hiểu rõ hơn về Honeynet là gì, cách thức hoạt động và tại sao nó lại quan trọng trong bảo mật mạng hiện nay.

Honeynet là gì?

Honeynet thực chất là một mạng lưới bao gồm nhiều Honeypot (mỗi Honeypot là một máy chủ, dịch vụ hay tài nguyên giả lập), được kết nối với nhau, cùng các hệ thống tương tự và dữ liệu thực.

Các tổ chức an ninh mạng dùng honeynet để tìm hiểu cách thức hoạt động của tội phạm hoạt động trên quy mô lớn. Bằng cách xác định mối đe dọa nào đang đang nhắm đến mạng lưới của mình, các tổ chức có thể tăng cường hệ thống phòng thủ và bảo vệ tài sản.

Mục đích chính là thu hút những kẻ tấn công mạng đồng thời theo dõi, thu thập và động cơ của họ. Phương pháp này giúp các chuyên gia bảo mật nghiên cứu các hoạt động và phương pháp thực tế của kẻ tấn công nhằm cải thiện an ninh mạng.

Điểm đặc biệt của Honeynet là các thành phần của nó được thiết kế để bị tấn công. Khác với các hệ thống an ninh mạng thông thường, Honeynet sẽ cố ý tạo ra các lỗ hổng an ninh để thu hút hacker, từ đó hacker dính bẫy và các chuyên gia sẽ nắm được thông tin của chúng.

Phân loại Honeynet

Tùy theo từng đặc điểm mà mà Honeynet có thể được chia thành nhiều loại khác nhau:

Honeynet dựa trên mức độ tương tác

– Low-interaction Honeynet: Là loại Honeynet có mức độ tương tác thấp, chỉ mô phỏng một số dịch vụ cơ bản và các giao thức mạng đơn giản. Nó được triển khai nhanh, an toàn và thu thập các cuộc quét tự động nhưng lại không thu thập được các hành vi phức tạp của hacker.

– High-interaction Honeynet: Là loại Honeynet có mức độ tương tác cao, cho phép kẻ tấn công thực hiện nhiều hoạt động phức tạp trên hệ thống giả lập. Nhờ đó mà các nhà quản trị có thể thu thập thông tin chi tiết nhất về các chiến thuật, kỹ thuật và hành vi của kẻ tấn công.

Honeynet theo môi trường hoạt động

– Honeynet vật lý: Đây là loại Honeynet chạy trên các máy chủ, phần cứng và các thiết bị mạng vật lý chuyên dụng được kết nối với mạng thực.

– Honeynet ảo: Loại này chạy trên môi trường ảo hóa như VMware, KVM, Docker, cho phép tạo ra nhiều Honeypot khác nhau trong cùng một phần cứng vật lý.

– Honeynet Đám mây: Là Honeynet được triển khai trên các dịch vụ đám mây như AWS, Azure, GCP nhằm mang lại sự linh hoạt, phân tán địa lý và dễ dàng mở rộng.

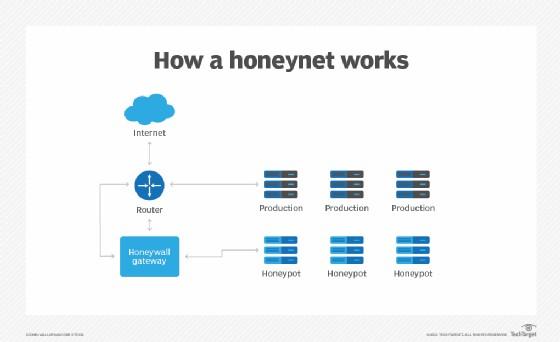

Cách thức hoạt động của Honeynet

Honeynet hoạt động dựa trên nguyên tắc cơ bản đó là thu hút kẻ tấn công và ghi lại mọi hoạt động của chúng. Từ đó giúp các nhà nghiên cứu có dữ liệu để phân tích và hiểu rõ hơn về các cách thức tấn công.

Quy trình hoạt động của Honeynet được diễn ra thông qua 3 giai đoạn như sau:

– Thiết lập: Xây dựng một mạng lưới bẫy ảo (Honeypot) được thiết lập với các công cụ giám sát, thu thập dữ liệu và cài đặt cơ chế kiểm soát chặt chẽ lưu lượng truy cập đi ra để ngăn chặn hacker tấn công mạng thật.

– Tiến hành tấn công và thu hút: Các Honeypot được đặt ở các vị trí dễ bị lộ nhằm hiển thị các lỗ hổng để kẻ tấn công thấy hấp dẫn và mắc bẫy. Hệ thống sẽ thiết kế đặc biệt và dễ sử dụng để quá trình hacker xâm nhập cảm thấy suôn sẻ.

– Ghi nhận và phân tích: Khi kẻ tấn công xâm nhập thành công, quá trình tiến hành của chúng sẽ được ghi lại. Sau đó các chuyên gia tiến hành phân tích và sử dụng kiến thức đó để bịt kín lỗ hổng trong hệ thống mạng thật.

Các chức năng của Honeynet

Điều khiển dữ liệu

Với mục tiêu là đảm bảo an toàn cho mạng thật. Khi các luồng dữ liệu đi vào Honeynet sẽ không bị hạn chế nhưng luồng dữ liệu đi ra ngoài sẽ bị kiểm soát và hạn chế nghiêm ngặt.

Thu nhận dữ liệu

Đây là chức năng nhằm ghi lại toàn bộ hoạt động của kẻ tấn công. Khi có dữ liệu đi vào Honeynet ghi lại mọi gói tin, lệnh thực thi, lưu lượng mạng và hoạt động có tính phá hoại.

Phân tích dữ liệu

Mục tiêu chính đó là chuyển đổi dữ liệu thô thành thông tin tình báo hữu ích như kỹ thuật, hoạt động và chiến thuật của tin tặc.

Thu thập dữ liệu

Tổng hợp dữ liệu từ nhiều Honeynet phân tán về chung một hệ thống quản lý trung tâm để giúp dễ dàng hơn cho việc phân tích và so sánh tổng quan. Chức năng này chỉ áp dụng cho các tổ chức lớn có nhiều Honeynet.

Những ưu điểm và nhược điểm của Honeynet

Ưu điểm của Honeynet

– Nâng cao khả năng nhận diện và phòng chống tấn công: Honeynet cung cấp dữ liệu thực tế về các kỹ thuật, chiến thuật của kẻ tấn công cho các nhà nghiên cứu. Thông qua việc phân tích từ các dữ liệu đó, các tổ chức có thể xác định được các lỗ hổng phổ biến mà kẻ tấn công thường tìm kiếm.

– Cung cấp dữ liệu cho nghiên cứu chuyên sâu: Honeynet được hoạt động như một nguồn cung cấp dữ liệu độc lập, cho phép các chuyên gia trong ngành xây dựng các mô hình tấn công phức tạp, nghiên cứu tội phạm mạng, và phát triển các giải pháp phòng thủ đột phá mà không cần phụ thuộc vào dữ liệu từ các cuộc tấn công thực tế.

– Nâng cao khả năng nhận thức về an ninh mạng: Thông qua các cuộc hội thảo, báo cáo nghiên cứu, tài liệu hướng dẫn hay mô phỏng dựa trên dữ liệu từ Honeynet, tổ chức có thể nâng cao nhận thức nhân viên và khách hàng về các mối đe dọa tiềm ẩn cũng như cách phòng tránh rủi ro.

Nhược điểm của Honeynet

– Phạm vi giám sát hạn chế: Honeynet chỉ ghi lại các cuộc tấn công khi nhắm trực tiếp vào nó. Vì vậy, nếu như kẻ tấn công đi thẳng vào hệ thống thật mà không chạm vào Honeynet thì cuộc tấn công không được phát hiện.

– Chi phí đầu tư cao: Để thiết lập và duy trì một Honeynet cần yêu cầu nguồn lực tài chính lớn như mua sắm phần cứng,phần mềm, hạ tầng, điện toán, các công cụ hỗ trợ cũng như chi phí nhân sự quản lý, chi phí hao mòn và duy trì,…

– Rủi ro an ninh: Mặc dù Honeynet được thiết kế bởi cơ chế điều khiển dữ liệu nhưng nếu như không được quản lý đúng cách vẫn gặp rủi ro khi kẻ tấn công vượt qua lớp kiểm soát và xâm nhập trực tiếp vào mạng thật.

– Đòi hỏi chuyên môn cao: Việc triển khai, cấu hình hay bảo trì Honeynet (đặc biệt đối với loại High-interaction Honeynet) vô cùng phức tạp. Vì vậy để vận hành và phân tích dữ liệu chính xác cần đòi hỏi đội ngũ chuyên môn cao trong lĩnh vực an ninh.

– Vấn đề đạo đức và pháp lý: Việc thu thập thông tin của kẻ tấn công có thể dẫn đến các vấn đề pháp lý và đạo đức trong một số khu vực khi cho phép chúng tương tác sâu.

Sự khác nhau giữa Honeypot và Honeynet

| Honeypot | Honeynet |

| Được sử dụng một thiết bị duy nhất | Được sử dụng trên nhiều thiết bị |

| Khả năng phần cứng thấp trong Honeypot | Khả năng phần cứng cao trong Honeynet |

| Được sử dụng trong các tổ chức và văn phòng nhỏ | Được sử dụng trong các mạng văn phòng lớn và trung tâm dữ liệu |

| Honeypots liên quan đến công nghệ hạn chế | Honeynet liên quan đến nhiều công nghệ bao gồm mã hóa dữ liệu |

| Chi phí thấp và dễ triển khai | Chi phí cao và chuyên môn cao |

| Honeypot có độ chính xác vừa phải | Honeynet có độ chính xác cao |

| Cơ chế kiểm soát đơn giản hơn, chủ yếu bảo vệ chính Honeypot. | Cơ chế kiểm soát dữ liệu rất phức tạp và quan trọng, đảm bảo kẻ tấn công bị nhốt trong mạng lưới. |

Tóm lại, Honeynet không chỉ là một công cụ phòng thủ mà còn là một chiến lược tình báo mạng đột phá. Với việc tạo ra một môi trường bẫy ảo, các tổ chức có thể nắm bắt thông tin chi tiết và đầy đủ nhất về hành vi của tin tặc đồng thời thu thập nguồn dữ liệu phục vụ cho chỉnh sửa và bảo mật mạng thật mà không cần hệ thống an ninh truyền thống.

Đừng ngần ngại liên hệ bộ phận kỹ thuật để hỗ trợ hoặc phòng kinh doanh để tư vấn nhé.

Chúng tôi luôn sẵn sàng đồng hành cùng bạn.

Hotline : 0938.227.199

Zalo: 0938.227.199

Telegram: @ehostvn

Website: ehost.vn

Fanpage: https://www.facebook.com/ehostvietnam/

![[2025] RAM là gì? Hướng dẫn chọn cấu hình RAM Cloud phù hợp cho doanh nghiệp](https://ehost.vn/wp-content/uploads/2025/12/ram-bia-350x350.jpg)

![[2025] DDoS là gì? Dấu hiệu, cách xử lý và phòng chống hiệu quả](https://ehost.vn/wp-content/uploads/2025/03/ddos-bia-350x350.jpg)